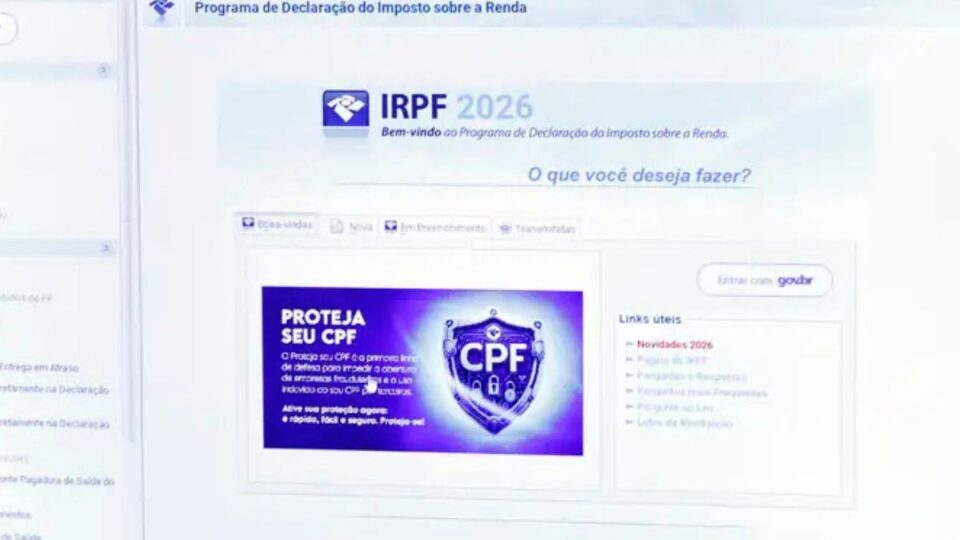

O mercado educacional brasileiro sofreu um duro golpe em sua segurança cibernética. O vazamento de dados da FGV [1] tomou proporções alarmantes nesta quinta-feira (12). Criminosos digitais do grupo Dragonforce publicaram um volume massivo de 1,52 TB de arquivos na dark web. A ação ocorreu poucos dias após a quadrilha assumir a autoria da invasão.

A estrutura das pastas disponibilizadas indica o comprometimento de servidores vitais da instituição. Os invasores conseguiram acessar desde diretórios pessoais de funcionários até sistemas essenciais de auditoria. Tudo indica que a arquitetura interna estava vulnerável a ferramentas sofisticadas de sequestro.

O que sabemos sobre o vazamento de dados da FGV

Planilhas administrativas, relatórios institucionais e documentos de projetos integram o pacote divulgado. As informações preliminares sugerem que o ataque atingiu arquivos armazenados indiscriminadamente em computadores de usuários diversos.

O material exposto na internet engloba diferentes setores estratégicos da organização:

Áreas de auditoria e controladoria interna.

Cursos de educação a distância e unidades acadêmicas.

Manuais institucionais e normas administrativas vigentes.

Projetos firmados com órgãos públicos e corporações privadas.

A organização do conteúdo aponta para uma falha sistêmica grave no controle de acessos. O novo vazamento de dados da FGV expõe parcerias importantes com organismos internacionais e entrega modelos de documentos usados na rotina diária da fundação.

Resposta oficial e atuação do grupo Dragonforce

A assessoria de imprensa da Fundação Getulio Vargas informou que ainda busca compreender a real dimensão do problema. O posicionamento inicial foca em checar a gravidade do evento internamente antes de emitir um parecer definitivo à imprensa.

A instituição relatou ter enfrentado instabilidades em alguns provedores recentemente, já regularizadas, e afirmou que não havia confirmação de acesso indevido a seus sistemas. A fundação acrescentou que suas equipes de segurança digital seguiam atuando para resguardar os arquivos.

O grupo malaio Dragonforce opera ativamente no esquema de ransomware as a service desde 2023. Eles desenvolvem ferramentas de sequestro digital avançadas e cobram porcentagens sobre os lucros ilícitos obtidos por seus afiliados.

Para exigir o pagamento do resgate financeiro, o blog criminoso exibiu um contador com prazo fatal de oito dias. O não pagamento das cifras exigidas culminou diretamente no vazamento de dados da FGV [2].

Histórico de ataques cibernéticos no Brasil

A organização cibercriminosa lista a fundação acadêmica ao lado de outras vítimas corporativas de peso. O Banco Guanabara e a empresa C&M Software constam como alvos recentes atacados pelos mesmos hackers durante o ano de 2025.

Tais incidentes ilustram o avanço rápido das ameaças de extorsão digital no cenário nacional. Empresas de todos os portes precisam revisar seus protocolos de defesa e isolamento de rede urgentemente.

As autoridades competentes devem rastrear as origens dos acessos irregulares nos próximos dias. O impacto mercadológico e jurídico da exposição será dimensionado aos poucos. Especialistas de tecnologia alertam que o vazamento de dados da FGV serve como um doloroso aprendizado sobre proteção corporativa e governança no país.

[1] https://abcdoabc.com.br/cursos-da-fgv/

[2] https://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=&cad=rja&uact=8&ved=2ahUKEwiCiYbl9ZqTAxUsHLkGHbxGNIkQFnoECB0QAQ&url=https%3A%2F%2Fportal.fgv.br%2F&usg=AOvVaw0sr49cXSsvcZVlIaL7jtfe&opi=89978449

O mercado educacional brasileiro sofreu um duro golpe em sua segurança cibernética. O vazamento de dados da FGV [1] tomou proporções alarmantes nesta quinta-feira (12). Criminosos digitais do grupo Dragonforce publicaram um volume massivo de 1,52 TB de arquivos na dark web. A ação ocorreu poucos dias após a quadrilha assumir a autoria da invasão.

A estrutura das pastas disponibilizadas indica o comprometimento de servidores vitais da instituição. Os invasores conseguiram acessar desde diretórios pessoais de funcionários até sistemas essenciais de auditoria. Tudo indica que a arquitetura interna estava vulnerável a ferramentas sofisticadas de sequestro.

O que sabemos sobre o vazamento de dados da FGV

Planilhas administrativas, relatórios institucionais e documentos de projetos integram o pacote divulgado. As informações preliminares sugerem que o ataque atingiu arquivos armazenados indiscriminadamente em computadores de usuários diversos.

O material exposto na internet engloba diferentes setores estratégicos da organização:

Áreas de auditoria e controladoria interna.

Cursos de educação a distância e unidades acadêmicas.

Manuais institucionais e normas administrativas vigentes.

Projetos firmados com órgãos públicos e corporações privadas.

A organização do conteúdo aponta para uma falha sistêmica grave no controle de acessos. O novo vazamento de dados da FGV expõe parcerias importantes com organismos internacionais e entrega modelos de documentos usados na rotina diária da fundação.

Resposta oficial e atuação do grupo Dragonforce

A assessoria de imprensa da Fundação Getulio Vargas informou que ainda busca compreender a real dimensão do problema. O posicionamento inicial foca em checar a gravidade do evento internamente antes de emitir um parecer definitivo à imprensa.

A instituição relatou ter enfrentado instabilidades em alguns provedores recentemente, já regularizadas, e afirmou que não havia confirmação de acesso indevido a seus sistemas. A fundação acrescentou que suas equipes de segurança digital seguiam atuando para resguardar os arquivos.

O grupo malaio Dragonforce opera ativamente no esquema de ransomware as a service desde 2023. Eles desenvolvem ferramentas de sequestro digital avançadas e cobram porcentagens sobre os lucros ilícitos obtidos por seus afiliados.

Para exigir o pagamento do resgate financeiro, o blog criminoso exibiu um contador com prazo fatal de oito dias. O não pagamento das cifras exigidas culminou diretamente no vazamento de dados da FGV [2].

Histórico de ataques cibernéticos no Brasil

A organização cibercriminosa lista a fundação acadêmica ao lado de outras vítimas corporativas de peso. O Banco Guanabara e a empresa C&M Software constam como alvos recentes atacados pelos mesmos hackers durante o ano de 2025.

Tais incidentes ilustram o avanço rápido das ameaças de extorsão digital no cenário nacional. Empresas de todos os portes precisam revisar seus protocolos de defesa e isolamento de rede urgentemente.

As autoridades competentes devem rastrear as origens dos acessos irregulares nos próximos dias. O impacto mercadológico e jurídico da exposição será dimensionado aos poucos. Especialistas de tecnologia alertam que o vazamento de dados da FGV serve como um doloroso aprendizado sobre proteção corporativa e governança no país.

[1] https://abcdoabc.com.br/cursos-da-fgv/

[2] https://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=&cad=rja&uact=8&ved=2ahUKEwiCiYbl9ZqTAxUsHLkGHbxGNIkQFnoECB0QAQ&url=https%3A%2F%2Fportal.fgv.br%2F&usg=AOvVaw0sr49cXSsvcZVlIaL7jtfe&opi=89978449

O mercado educacional brasileiro sofreu um duro golpe em sua segurança cibernética. O vazamento de dados da FGV [1] tomou proporções alarmantes nesta quinta-feira (12). Criminosos digitais do grupo Dragonforce publicaram um volume massivo de 1,52 TB de arquivos na dark web. A ação ocorreu poucos dias após a quadrilha assumir a autoria da invasão.

A estrutura das pastas disponibilizadas indica o comprometimento de servidores vitais da instituição. Os invasores conseguiram acessar desde diretórios pessoais de funcionários até sistemas essenciais de auditoria. Tudo indica que a arquitetura interna estava vulnerável a ferramentas sofisticadas de sequestro.

O que sabemos sobre o vazamento de dados da FGV

Planilhas administrativas, relatórios institucionais e documentos de projetos integram o pacote divulgado. As informações preliminares sugerem que o ataque atingiu arquivos armazenados indiscriminadamente em computadores de usuários diversos.

O material exposto na internet engloba diferentes setores estratégicos da organização:

Áreas de auditoria e controladoria interna.

Cursos de educação a distância e unidades acadêmicas.

Manuais institucionais e normas administrativas vigentes.

Projetos firmados com órgãos públicos e corporações privadas.

A organização do conteúdo aponta para uma falha sistêmica grave no controle de acessos. O novo vazamento de dados da FGV expõe parcerias importantes com organismos internacionais e entrega modelos de documentos usados na rotina diária da fundação.

Resposta oficial e atuação do grupo Dragonforce

A assessoria de imprensa da Fundação Getulio Vargas informou que ainda busca compreender a real dimensão do problema. O posicionamento inicial foca em checar a gravidade do evento internamente antes de emitir um parecer definitivo à imprensa.

A instituição relatou ter enfrentado instabilidades em alguns provedores recentemente, já regularizadas, e afirmou que não havia confirmação de acesso indevido a seus sistemas. A fundação acrescentou que suas equipes de segurança digital seguiam atuando para resguardar os arquivos.

O grupo malaio Dragonforce opera ativamente no esquema de ransomware as a service desde 2023. Eles desenvolvem ferramentas de sequestro digital avançadas e cobram porcentagens sobre os lucros ilícitos obtidos por seus afiliados.

Para exigir o pagamento do resgate financeiro, o blog criminoso exibiu um contador com prazo fatal de oito dias. O não pagamento das cifras exigidas culminou diretamente no vazamento de dados da FGV [2].

Histórico de ataques cibernéticos no Brasil

A organização cibercriminosa lista a fundação acadêmica ao lado de outras vítimas corporativas de peso. O Banco Guanabara e a empresa C&M Software constam como alvos recentes atacados pelos mesmos hackers durante o ano de 2025.

Tais incidentes ilustram o avanço rápido das ameaças de extorsão digital no cenário nacional. Empresas de todos os portes precisam revisar seus protocolos de defesa e isolamento de rede urgentemente.

As autoridades competentes devem rastrear as origens dos acessos irregulares nos próximos dias. O impacto mercadológico e jurídico da exposição será dimensionado aos poucos. Especialistas de tecnologia alertam que o vazamento de dados da FGV serve como um doloroso aprendizado sobre proteção corporativa e governança no país.

[1] https://abcdoabc.com.br/cursos-da-fgv/

[2] https://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=&cad=rja&uact=8&ved=2ahUKEwiCiYbl9ZqTAxUsHLkGHbxGNIkQFnoECB0QAQ&url=https%3A%2F%2Fportal.fgv.br%2F&usg=AOvVaw0sr49cXSsvcZVlIaL7jtfe&opi=89978449